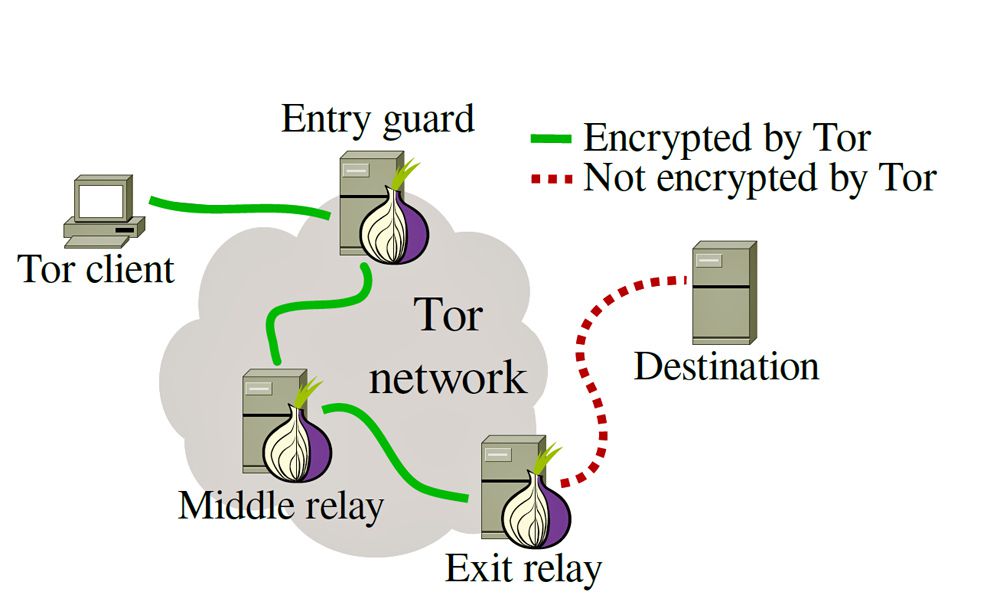

Angesichts der zunehmenden Verbreitung von Arbeitgebern, Schulen und Regierungen ist die Anonymität beim Surfen im Internet für viele Menschen zu einer Priorität geworden. Viele Benutzer, die ein besseres Gefühl der Privatsphäre suchen, wenden sich an Tor, ein Netzwerk, das von der US Navy erstellt wurde und jetzt von unzähligen Websurfern auf der ganzen Welt genutzt wird.

Menschen, die Tor verwenden, das Ihren eingehenden und ausgehenden Verkehr über eine Reihe virtueller Tunnel verteilt, reichen von Reportern, die ihre Korrespondenz mit ihren Quellen privat halten möchten, bis zu alltäglichen Internetnutzern, die Websites erreichen möchten, die von ihrem Dienstanbieter eingeschränkt werden. Während einige sich dafür entscheiden, Tor für schändliche Zwecke auszunutzen, möchten die meisten Websurfer nur verhindern, dass Websites jede ihrer Bewegungen verfolgen oder ihre Geolokalisierung bestimmen.

Eine andere Möglichkeit, die Verfolgung Ihrer Internetbewegungen zu verhindern, ist für uns ein VPN. Ein VPN kann in Verbindung mit einem Tor-Browser verwendet werden, um eine zusätzliche Sicherheitsebene hinzuzufügen.

Das Verständnis des Konzepts von Tor und das Erlernen der Konfiguration Ihres Computers zum Senden und Empfangen von Paketen über das Netzwerk können sich selbst für einige Web-versierte Veteranen als überwältigend erweisen. Geben Sie das Tor Browser Bundle ein, ein Softwarepaket, mit dem Sie Tor mit minimalem Benutzereingriff zum Laufen bringen können. Das Tor-Browser-Bundle ist eine Open-Source-Gruppierung von Tor in Kombination mit einer modifizierten Version des Firefox-Browsers von Mozilla sowie mehreren wichtigen Funktionen und Erweiterungen, die auf Windows-, Mac- und Linux-Plattformen ausgeführt werden.

Keine anonyme Browsing-Methode ist absolut narrensicher, und selbst Tor-Benutzer sind von Zeit zu Zeit anfällig für neugierige Blicke.

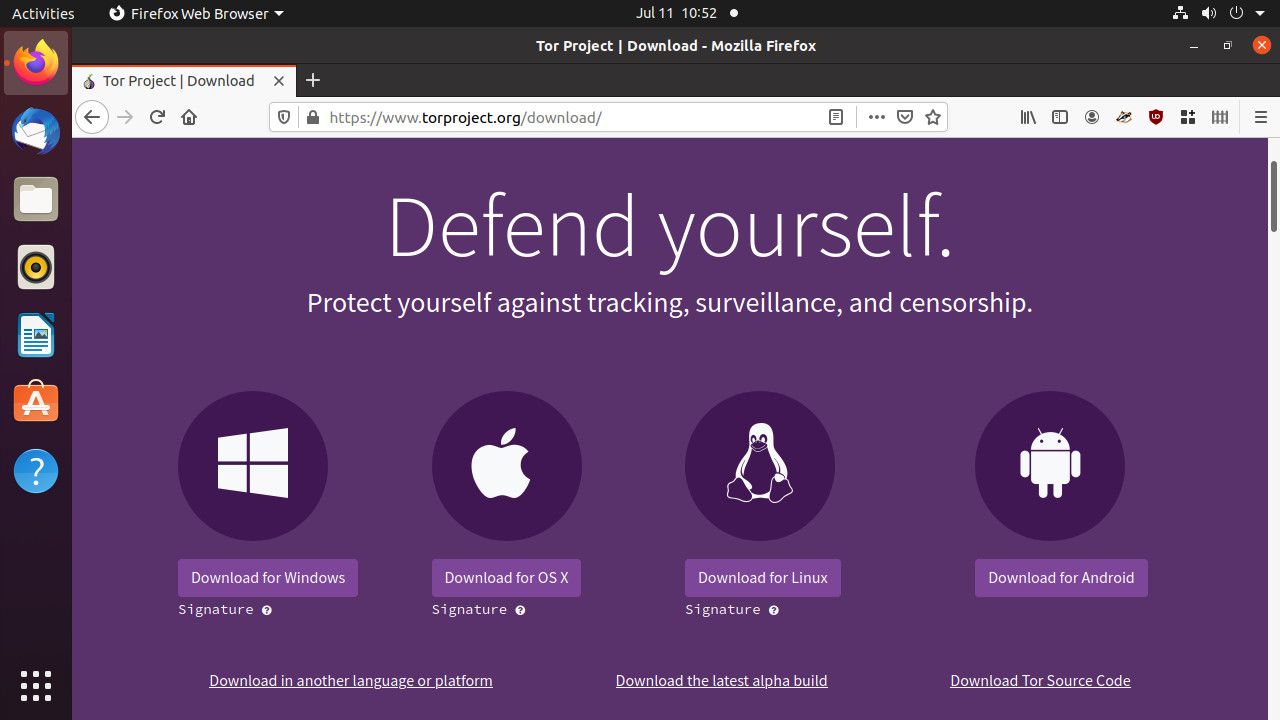

Laden Sie das Tor Browser Bundle herunter

Das Tor-Browser-Bundle kann auf vielen Websites heruntergeladen werden. Aus Sicherheitsgründen sollten Sie die Paketdateien jedoch nur von torproject.org, der offiziellen Heimat von Tor, beziehen. Wählen Sie aus mehr als zwei Dutzend Sprachen, darunter Englisch und Vietnamesisch.

Wenn der Download abgeschlossen ist, suchen Windows-Benutzer die Tor-Datei und starten sie, um einen Ordner mit dem Namen Tor Browser zu erstellen, der alle Paketdateien enthält. Mac-Benutzer doppelklicken auf die heruntergeladene Datei, um das .dmg-Image zu öffnen. Ziehen Sie beim Öffnen die Tor-Datei in den Ordner "Programme". Linux-Benutzer verwenden die entsprechende Syntax, um das heruntergeladene Paket zu extrahieren und anschließend die Tor-Browser-Datei zu starten.

Um sicherzustellen, dass Sie das beabsichtigte Paket erhalten haben und nicht von einem Hacker getäuscht wurden, möchten Sie möglicherweise die Signatur Ihres heruntergeladenen Pakets überprüfen, bevor Sie es verwenden. Dazu müssen Sie zuerst GnuPG installieren und auf die zugehörige .asc-Datei des Pakets verweisen, die automatisch als Teil des Browser-Bundles heruntergeladen wird. Weitere Informationen finden Sie auf der Seite mit den Anweisungen zur Überprüfung der Unterschrift von Tor.

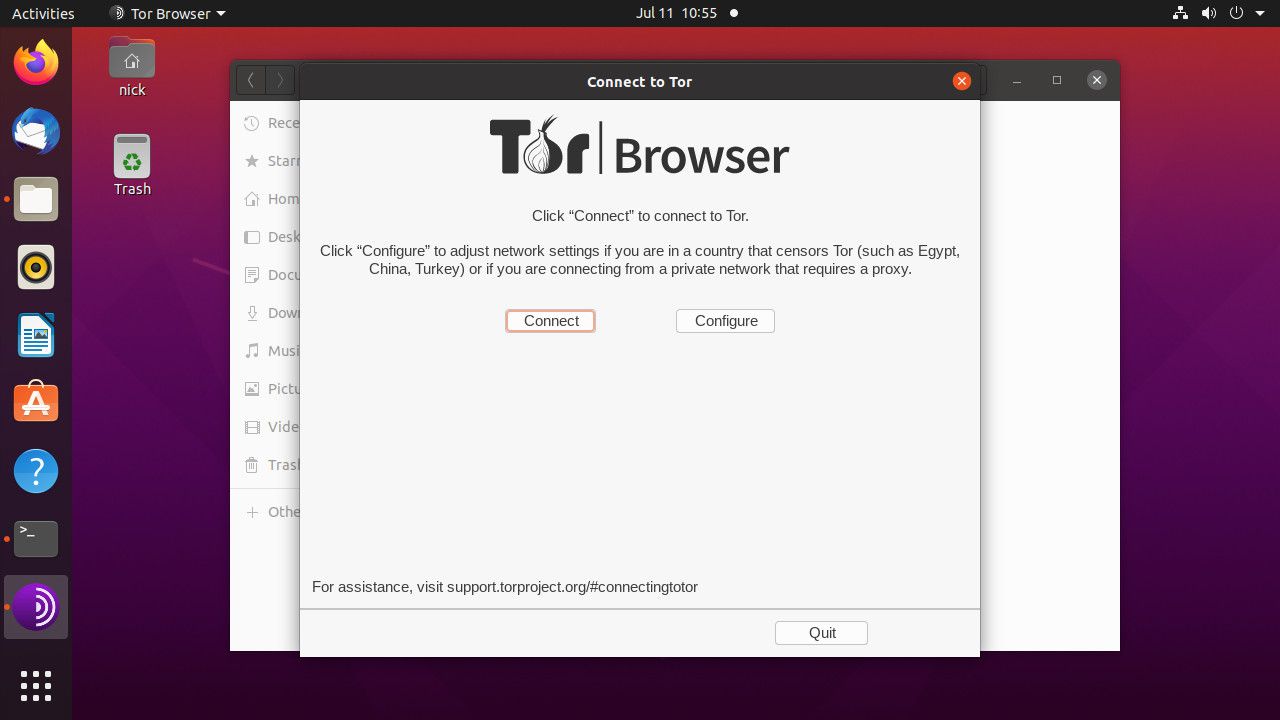

Tor Browser starten

Nachdem Sie das Tor Browser Bundle heruntergeladen haben, ist es Zeit, die Anwendung zu starten. Das ist richtig - es ist keine Installation erforderlich. Aus diesem Grund entscheiden sich viele Benutzer dafür, Tor Browser von einem USB-Laufwerk aus auszuführen, anstatt seine Dateien auf einer Festplatte abzulegen. Diese Methode bietet eine weitere Ebene der Anonymität, da bei der Suche auf Ihren lokalen Datenträgern keinerlei Spur von Tor angezeigt wird.

Gehen Sie zu dem Speicherort, an dem Sie die Dateien extrahieren möchten, und öffnen Sie den Ordner Tor Browser. Doppelklicken Sie auf Starten Sie den Tor-Browser Verknüpfung oder starten Sie sie über die Befehlszeile Ihres Betriebssystems.

Anschließen an Tor

Sobald der Browser gestartet wird, wird eine Verbindung zum Tor-Netzwerk hergestellt, sofern Ihre Einstellungen dies nicht verhindern. Seien Sie geduldig, da dieser Vorgang nur einige Sekunden oder einige Minuten dauern kann.

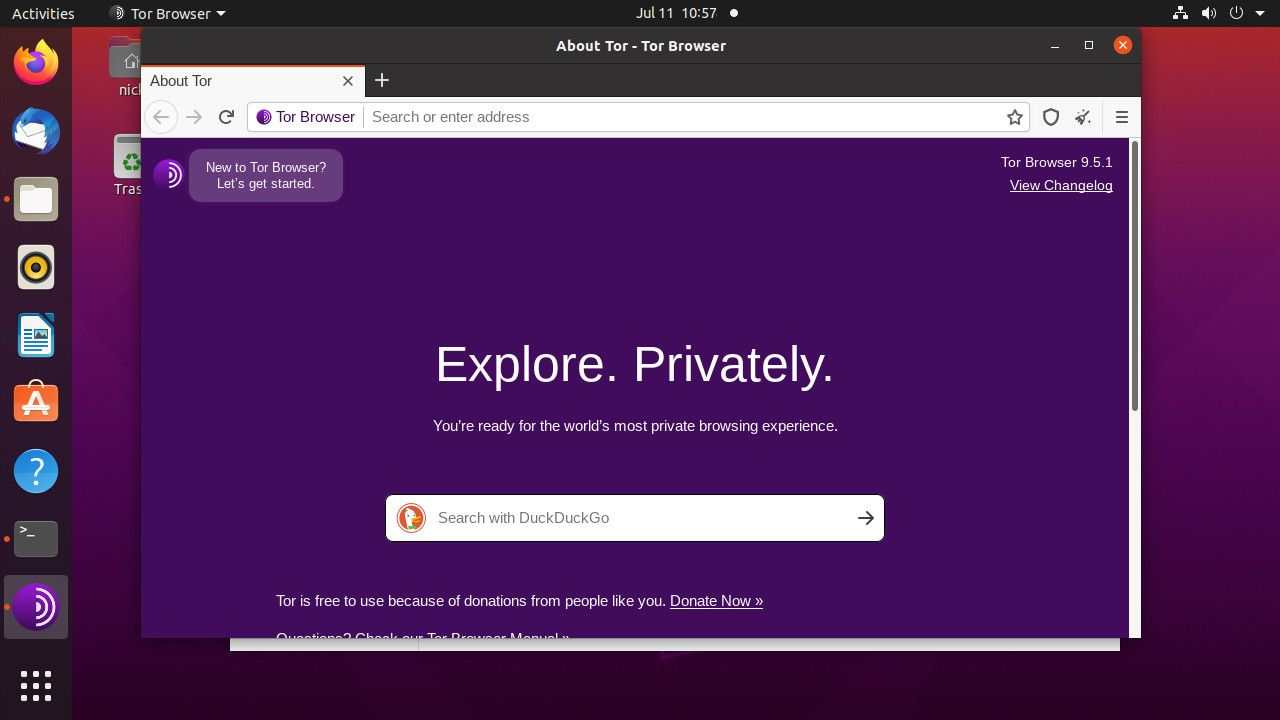

Sobald eine Verbindung zu Tor hergestellt ist, verschwindet der Statusbildschirm und der Tor-Browser wird gestartet.

Mit Tor surfen

Der Tor-Browser ist jetzt im Vordergrund sichtbar. Der gesamte über diesen Browser generierte eingehende und ausgehende Datenverkehr wird über Tor geleitet und bietet ein relativ sicheres und anonymes Surferlebnis. Beim Start öffnet die Tor Browser-Anwendung automatisch eine auf torproject.org gehostete Webseite, die ein Suchfeld enthält.

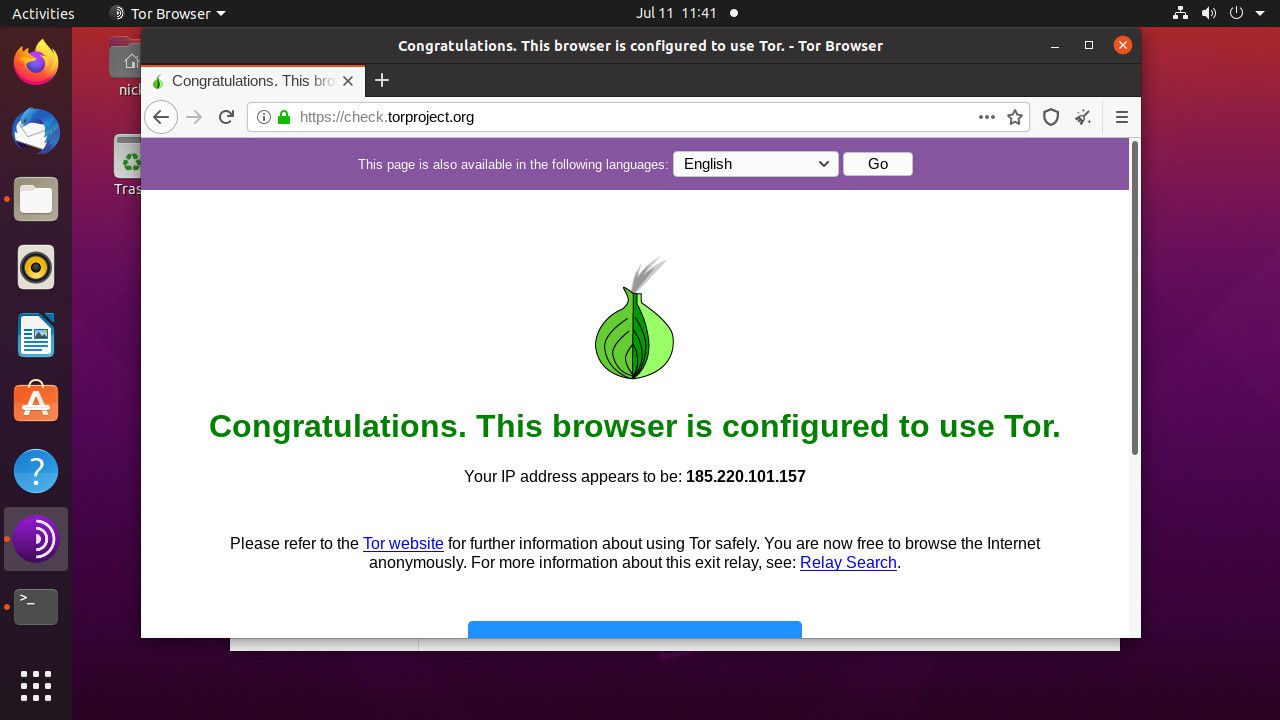

Sie können Ihre Verbindung testen, indem Sie die Testseite des Tor-Projekts besuchen, auf der Ihre aktuelle IP-Adresse im Tor-Netzwerk angezeigt wird. Sie werden feststellen, dass es sich nicht um Ihre tatsächliche IP-Adresse handelt: Der Umhang der virtuellen Anonymität ist jetzt aktiviert.

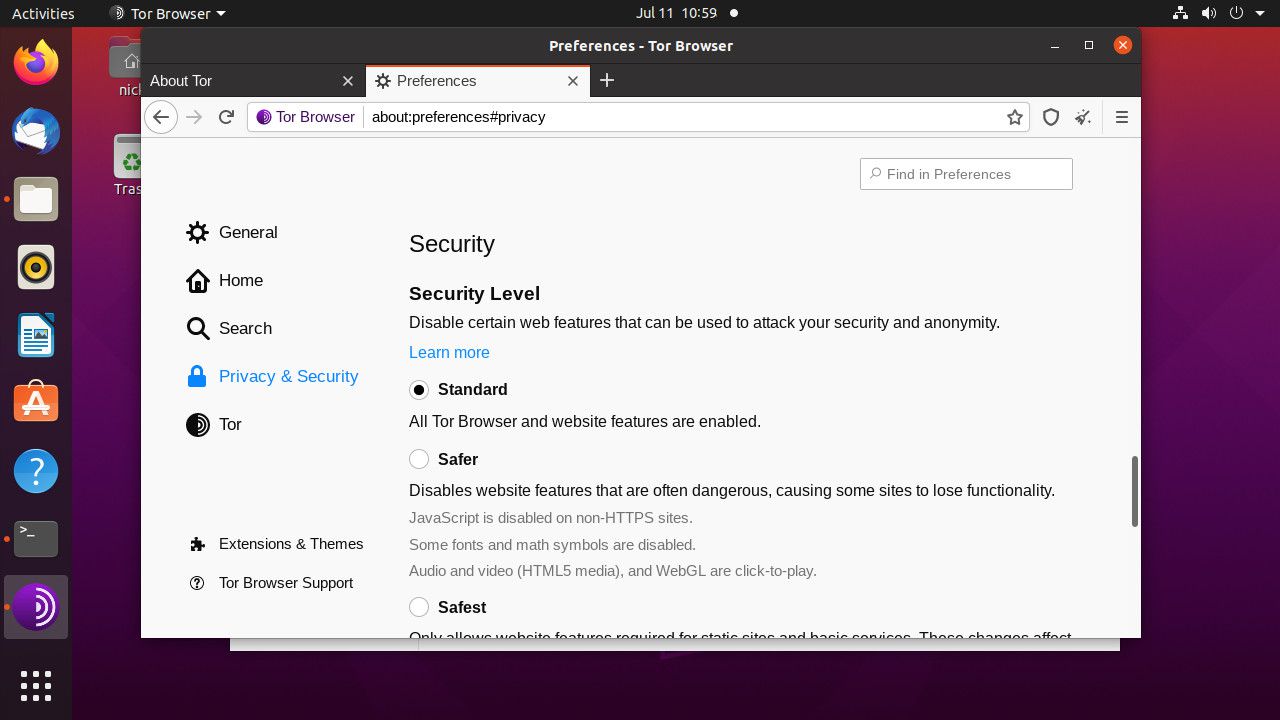

Tor Sicherheitsstufen

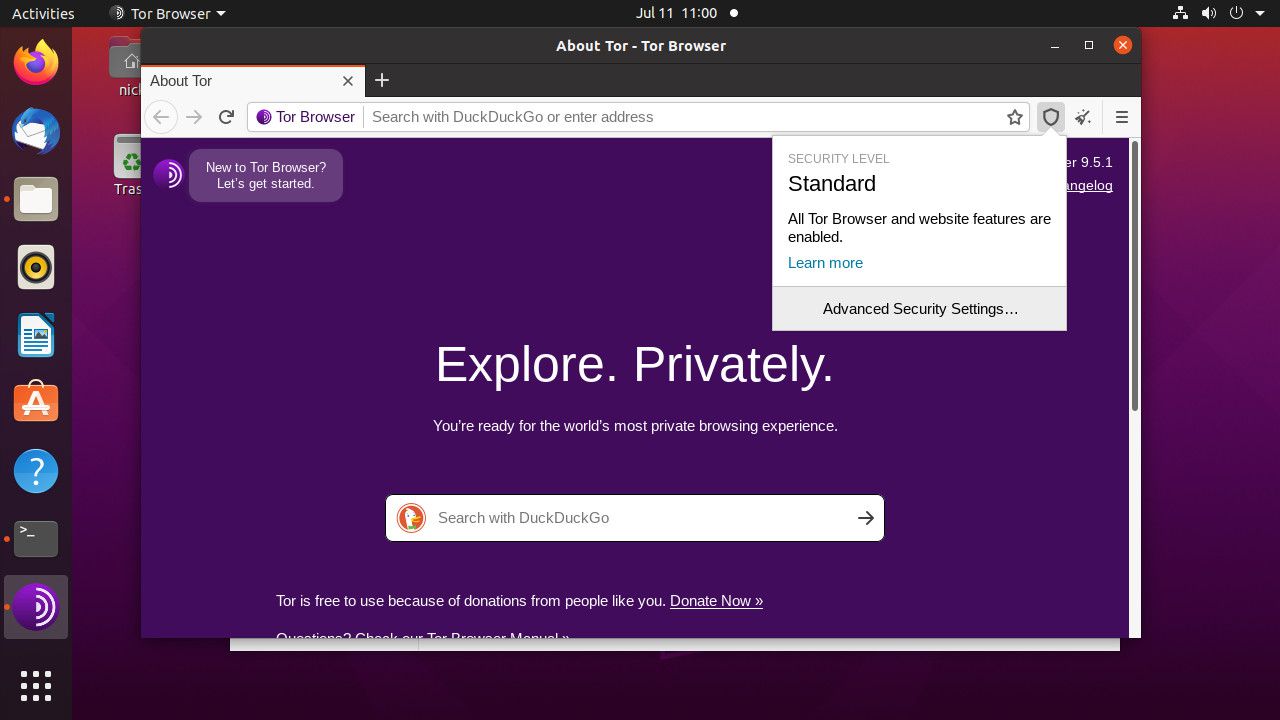

Der Tor-Browser beseitigte einzelne Steuerelemente zugunsten einer optimierten Sicherheitsstufe. Mit diesen Ebenen können Sie die Sicherheitsstufe steuern, die der Browser bietet. Natürlich gibt es einen Kompromiss. Je mehr Sicherheit Sie implementieren, desto größer ist die Einschränkung des angezeigten Inhalts, was bedeutet, dass die Funktionalität auf Webseiten beeinträchtigt wird. Je nachdem, wie Sie den Tor-Browser verwenden, können Sie die richtige Sicherheitsstufe für Sie auswählen. Wählen Sie das Schildsymbol neben Ihrer Adressleiste, um Ihre Sicherheitsstufe auszuwählen.

Hier ist eine grundlegende Übersicht über die Sicherheitsstufen des Tor-Browsers:

- Standard - Dies ist die Standardeinstellung. Alle Browserfunktionen und -funktionen sind aktiviert, Sie haben jedoch die zusätzliche Sicherheit, den Tor-Browser zu verwenden, der für optimale Sicherheit und Datenschutz konfiguriert ist.

- Sicherer - Sie haben alle Vorteile von Standard, aber der Browser deaktiviert auch potenziell gefährliche Funktionen. Audio und Video werden zu Click-to-Play. JavaScript ist über Nicht-HTTPS-Sites deaktiviert. Einige Schriftsymbole sind ebenfalls deaktiviert.

- Sichersten - Sie bekommen alles von den vorherigen beiden. Alles JavaScript ist standardmäßig deaktiviert und einige Schriftarten, Symbole und Symbole sind vollständig blockiert.

Auswählen Advanced Security Settings um die vollständige Liste aufzurufen und die gewünschte auszuwählen.

NoScript

Tor Browser wird mit einer integrierten Version des beliebten NoScript-Add-Ons geliefert. Die Funktionalität des Add-Ons wurde vollständig in den Browser selbst integriert, sodass Sie nichts damit unabhängig tun können. Stattdessen können Sie es über die Funktionalität der Sicherheitsstufen steuern.

HTTPS Everywhere

Eine weitere bekannte Erweiterung, die in Tor Browser integriert ist, ist HTTPS Everywhere, das von der Electronic Frontier Foundation entwickelt wurde. Es stellt sicher, dass Ihre Kommunikation mit vielen der wichtigsten Websites des Webs zwangsweise verschlüsselt wird. Die Funktionalität von HTTPS Everywhere kann über das Dropdown-Menü geändert oder deaktiviert werden (obwohl dies nicht empfohlen wird). Sie können darauf zugreifen, indem Sie zuerst auf die Hauptmenüschaltfläche oben im Browserfenster klicken.

Vorsicht vor Browser-Fingerabdrücken

Widerstehen Sie der Versuchung, eine Menge Plug-Ins in Ihrem Tor-Browser zu installieren. Diese Add-Ins können Ihre Daten und persönlichen Informationen verlieren. Das Hinzufügen dieser Add-Ins trägt zu einem Prozess bei, der als Browser-Fingerabdruck bezeichnet wird und es einigen Trackern ermöglicht, Sie unabhängig von Ihren IP-Adressen eindeutig zu identifizieren.