Das Schnüffeln von Paketen klingt vielleicht wie der neueste Drogenrausch auf der Straße, ist aber weit davon entfernt. Paket-Sniffer oder Protokollanalysatoren sind Tools, mit denen Netzwerktechniker Netzwerkprobleme diagnostizieren. Hacker verwenden Paket-Sniffer für weniger edle Zwecke wie das Ausspionieren des Netzwerkbenutzerverkehrs und das Sammeln von Passwörtern.

Paketschnüffler gibt es in verschiedenen Formen. Einige von Netzwerktechnikern verwendete Paket-Sniffer sind dedizierte Einzweck-Hardwarelösungen. Im Gegensatz dazu sind andere Paket-Sniffer Softwareanwendungen, die auf Standardcomputern für Endverbraucher ausgeführt werden und die auf dem Host-Computer bereitgestellte Netzwerkhardware verwenden, um Aufgaben zur Paketerfassung und -injektion auszuführen.

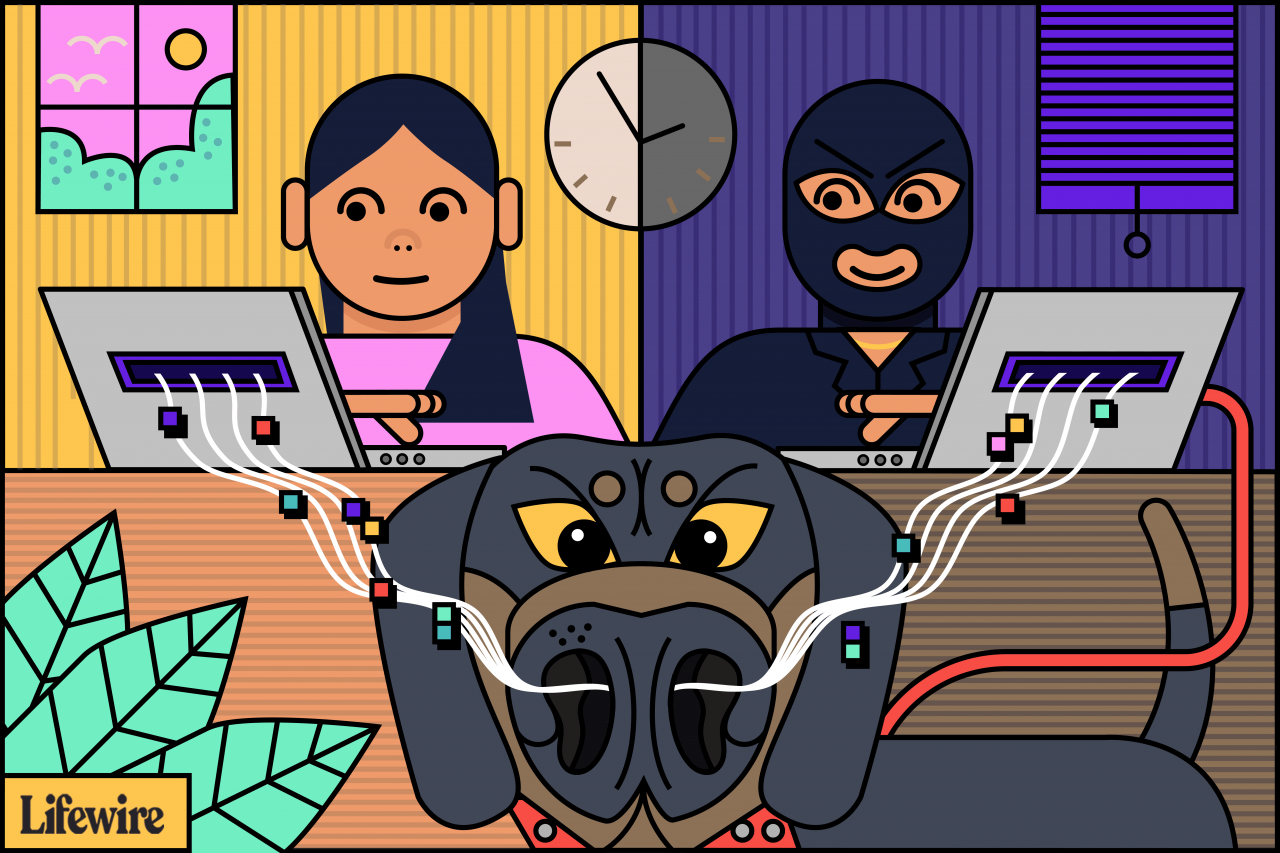

Lifewire / Tim Liedtke

Wie Packet Sniffer funktionieren

Paket-Sniffer fangen den Netzwerkverkehr ab und protokollieren ihn, den sie über die drahtgebundene oder drahtlose Netzwerkschnittstelle sehen können, auf die die Paket-Sniffing-Software auf ihrem Host-Computer Zugriff hat.

In einem kabelgebundenen Netzwerk hängen die Informationen, die erfasst werden können, von der Struktur des Netzwerks ab. Ein Paket-Sniffer kann möglicherweise den Datenverkehr in einem gesamten Netzwerk oder nur in einem bestimmten Segment davon sehen, je nachdem, wie die Netzwerk-Switches konfiguriert sind. In drahtlosen Netzwerken können Paket-Sniffer normalerweise nur einen Kanal gleichzeitig erfassen, es sei denn, der Host-Computer verfügt über mehrere drahtlose Schnittstellen, die eine Mehrkanal-Erfassung ermöglichen.

Obwohl die meisten heutzutage verwendeten Paket-Sniffer Software sind, spielen Hardware-Paket-Sniffer immer noch eine Rolle bei der Fehlerbehebung im Netzwerk. Hardware-Paket-Sniffer werden direkt an ein Netzwerk angeschlossen und speichern oder leiten die gesammelten Informationen weiter.

Sobald die Rohpaketdaten erfasst wurden, analysiert die Paket-Sniffing-Software sie und präsentiert sie in lesbarer Form, damit die Person, die die Software verwendet, einen Sinn daraus ziehen kann. Die Person, die die Daten analysiert, kann Details der Interaktion zwischen zwei oder mehr Knoten im Netzwerk anzeigen. Netzwerktechniker verwenden diese Informationen, um festzustellen, wo ein Fehler liegt, z. B. um festzustellen, welches Gerät nicht auf eine Netzwerkanforderung reagiert hat.

Hacker verwenden Sniffer, um unverschlüsselte Daten in den Paketen zu belauschen, um zu sehen, welche Informationen zwischen zwei Parteien ausgetauscht werden. Sie können auch Informationen wie Kennwörter und Authentifizierungstoken erfassen, wenn diese im Klartext gesendet werden. Es ist auch bekannt, dass Hacker Pakete für die spätere Wiedergabe in Wiederholungs-, Man-in-the-Middle- und Paketinjektionsangriffen erfassen, für die einige Systeme anfällig sind.

Software-Tools, die häufig beim Paket-Sniffing verwendet werden

Wie alle anderen lieben Netzwerkingenieure und Hacker kostenlose Inhalte, weshalb Open Source- und Freeware-Sniffer-Softwareanwendungen häufig die Werkzeuge der Wahl für Paket-Sniffing-Aufgaben sind. Eines der beliebtesten Open-Source-Angebote ist Wireshark, früher bekannt als Ethereal. Verwenden Sie diese Option, um Ihre Pakete vor Ort zu schnüffeln, in einer CAP-Datei zu speichern und später zu analysieren.

Schützen Sie ein Netzwerk und seine Daten mit Sniffern vor Hackern

Wenn Sie ein Netzwerktechniker oder -administrator sind und sehen möchten, ob jemand in Ihrem Netzwerk ein Sniffer-Tool verwendet, schauen Sie sich ein Tool namens Antisniff an. Es kann erkennen, ob eine Netzwerkschnittstelle in Ihrem Netzwerk in den Promiscuous-Modus versetzt wurde - lachen Sie nicht; Das ist der eigentliche Name dafür. Dies ist der erforderliche Modus für Paketerfassungsaufgaben.

Eine andere Möglichkeit, Ihren Netzwerkverkehr vor dem Abhören zu schützen, ist die Verwendung von Verschlüsselung wie SSL (Secure Sockets Layer) oder TLS (Transport Layer Security). Die Verschlüsselung verhindert nicht, dass Paket-Sniffer Quell- und Zielinformationen sehen, verschlüsselt jedoch die Nutzdaten des Datenpakets, sodass der Sniffer nur verschlüsselten Kauderwelsch sieht. Jeder Versuch, Daten zu ändern oder in die Pakete einzufügen, schlägt fehl, da das Durcheinander mit den verschlüsselten Daten Fehler verursacht, die offensichtlich sind, wenn die verschlüsselten Informationen am anderen Ende entschlüsselt werden.

Sniffer sind großartige Tools zur Diagnose von Netzwerkproblemen, die im Unkraut liegen. Leider sind sie auch für Hacking-Zwecke nützlich. Sicherheitsexperten müssen sich unbedingt mit diesen Tools vertraut machen, damit sie sehen können, wie ein Hacker sie in ihrem Netzwerk verwenden kann.

Arten von Informationspaket Sniffer sammeln

Obwohl Paket-Sniffer eines der Werkzeuge des Netzwerks für Netzwerktechniker sind, sind sie auch in einigen seriösen Antivirensoftware und als Malware in schändlichen E-Mail-Anhängen weit verbreitet.

Paket-Sniffer können fast jede Art von Daten sammeln. Sie können Kennwörter und Anmeldeinformationen zusammen mit den von einem Computerbenutzer besuchten Websites und den Ansichten des Benutzers auf der Website aufzeichnen. Sie können von Unternehmen verwendet werden, um die Netzwerknutzung der Mitarbeiter zu verfolgen und eingehenden Datenverkehr auf schädlichen Code zu scannen. In einigen Fällen kann ein Paket-Sniffer den gesamten Datenverkehr in einem Netzwerk aufzeichnen.

Paket-Sniffer sind wertvoll, da sie Malware begrenzen und zur Behebung von Netzwerkproblemen hilfreich sind. Sie sollten jedoch mit einer robusten Sicherheitssoftware verwendet werden, um deren Missbrauch zu verhindern.